Ransomware Bir Kez Daha Başarısız: Janaware Saldırısı Acronis EDR’e Takıldı

Son dönemde Türkiye’yi hedef alan siber saldırılar ciddi şekilde artmış durumda. Özellikle son analizlerde öne çıkan Janaware ransomware, klasik saldırıların bir adım ötesine geçmiş, daha hedefli ve daha sessiz ilerleyen bir yapı sunuyor.

Bu saldırı türü doğrudan sisteme girip dosyaları şifrelemek yerine, önce arka planda kontrol sağlayan bir yapı kuruyor. Bu noktada devreye Adwind RAT giriyor. Yani saldırgan önce sisteme erişim alıyor, ardından uygun zamanı bekleyerek ransomware modülünü devreye sokuyor.

Janaware Ransomware Nedir?

Janaware, Adwind RAT üzerinden çalışan, modüler yapıya sahip bir fidye yazılımıdır. Bu da şu anlama geliyor: saldırı tek aşamalı değil, parçalı ilerliyor.

Önce sistem ele geçiriliyor, ardından:

- Sistem analizi yapılıyor

- Güvenlik açıkları değerlendiriliyor

- Uygun ortam oluştuğunda ransomware aktif ediliyor

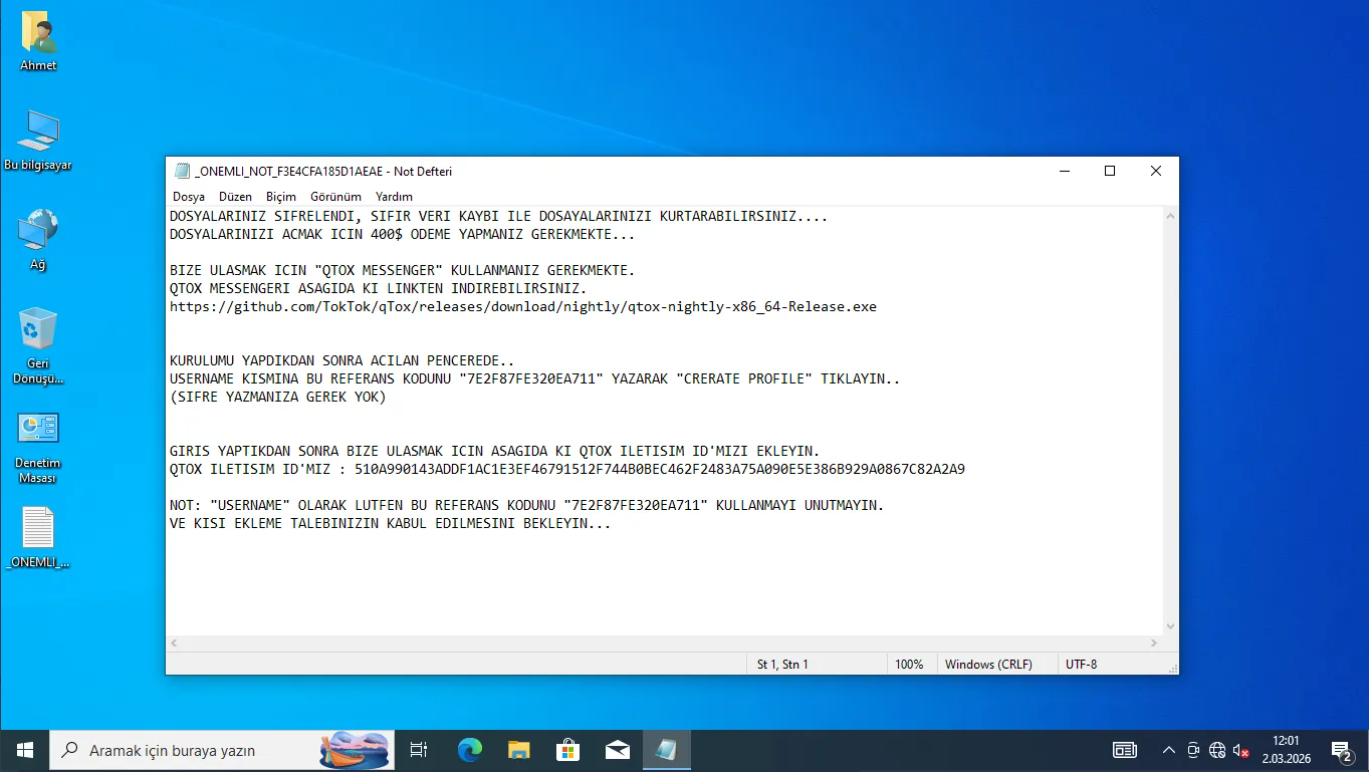

Dikkat çeken en önemli detay ise bu saldırının özellikle Türkiye’yi hedef alması. Sistem dili, bölge ayarları ve IP adresi kontrol edilerek sadece Türkiye’deki sistemlerde aktif hale geliyor.

Bu da saldırının rastgele değil, bilinçli bir operasyon olduğunu gösteriyor.

Saldırı Nasıl Gerçekleşiyor?

Saldırı zinciri aslında oldukça tanıdık ama etkili:

- Kullanıcıya sahte bir e-posta gönderiliyor

- Mail içinde yer alan bağlantıya tıklanıyor

- Kullanıcı farkında olmadan zararlı bir dosya indiriyor

- Java tabanlı bu dosya çalıştırılıyor (

javaw.exe) - Sistem arka planda kontrol altına alınıyor

- Uygun zamanda ransomware devreye giriyor

Buradaki en kritik nokta şu: Kullanıcı bu süreçte genelde hiçbir şeyin farkında olmuyor. Çünkü yapılan işlemler normal kullanıcı davranışı gibi görünüyor.

Bu Saldırı Neden Tehlikeli?

Janaware’i diğer ransomware türlerinden ayıran birkaç kritik özellik var:

- Polimorfik yapı: Her sistemde farklı hash üretir

- Gizleme teknikleri (obfuscation): Analizi zorlaştırır

- Coğrafi hedefleme: Sadece belirli ülkelerde aktif olur

- Savunma kırma: Defender, VSS gibi sistemleri devre dışı bırakır

Yani klasik antivirüs mantığıyla çalışan sistemler için ciddi bir kör nokta oluşturur.

Acronis EDR Bu Saldırıyı Nasıl Engelledi?

Bu vakada farkı yaratan şey, saldırının henüz zarar vermeden yakalanmış olmasıdır.

Acronis’in paylaştığı teknik analizlerde, saldırı zinciri EDR telemetrisi üzerinden net şekilde ortaya konuluyor. Süreç Outlook’tan başlıyor, Chrome üzerinden devam ediyor ve Java tabanlı zararlı dosyanın çalıştırılmasıyla ilerliyor.

Buraya kadar bakarsak her şey normal görünebilir. Ama işin kritik noktası şu:

Acronis EDR tek tek olaylara bakmaz.

Davranış zincirine bakar.

Yani:

- Outlook’tan link açılması

- Tarayıcıdan dosya indirilmesi

- Java ile uygulama çalıştırılması

- Ardından sistem ayarlarına müdahale edilmesi

Bu hareketlerin hepsi bir araya geldiğinde sistem bunu “normal” olarak değerlendirmez.

Tam bu noktada Acronis EDR devreye girer ve:

- Şüpheli süreçleri anında durdurur

- Zararlı dosyaları izole eder

- Sistemde kalıcılık oluşturulmasını engeller

- En önemlisi: dosya şifreleme aşamasına geçilmeden saldırıyı keser

Yani saldırı çalışır… ama başarıya ulaşamaz.

Acronis EDR Neden Farklı?

Bugünün saldırıları artık imza ile değil, davranış ile yakalanıyor.

Acronis EDR’in farkı da burada ortaya çıkıyor:

- Süreç bazlı analiz yapar (process-level monitoring)

- Davranışsal tehditleri tespit eder

- Saldırıyı erken aşamada durdurur

- Tek platformda backup + security + EDR sunar

Bu son madde özellikle kritik. Çünkü ransomware senaryosunda sadece engellemek yetmez, veri kurtarma planı da gerekir.